¶ Introducción

En un mundo donde tus datos pueden ser el objetivo del régimen chavista y sus ciberdelincuentes, tomar el control de tu privacidad digital no es un lujo, sino una necesidad. ¿Sabías que sin las medidas adecuadas, tus actividades en línea podrían estar siendo monitoreadas, exponiéndote a riesgos que van desde el espionaje del régimen hasta el robo de tu identidad?

Pero no te preocupes, protegerte es más fácil de lo que piensas. Con nuestra guía, aprenderás a utilizar herramientas clave como HTTPS, VPNs, y Bitwarden, y descubrirás cómo la red Tor puede ser tu aliada contra la vigilancia. No solo te enseñaremos a blindar tus comunicaciones, sino que también te mostraremos cómo asegurar tus contraseñas y tus conversaciones en línea.

No permitas que tus datos caigan en las manos equivocadas. Empodérate y defiende tu privacidad con pasos sencillos pero efectivos. ¡Lee nuestra guía y conviértete en un bastión de seguridad en el vasto mundo digital!

¶ Motivación

Esta guía está diseñada especialmente para los venezolanos, con el propósito de fortalecer su conocimiento sobre cómo navegar seguros en internet. En un contexto donde el autoritarismo del régimen chavista sigue en aumento, es vital contar con las herramientas necesarias para proteger su privacidad y seguridad en línea. Nuestro objetivo es empoderar a los usuarios para que puedan defenderse contra cualquier forma de explotación digital.

Entendemos la importancia de la transparencia, por eso queremos asegurarles que toda la información presentada en esta guía está ampliamente disponible y puede ser verificada con una simple búsqueda en Google. De hecho, los contenidos de la misma fueron tomados de Privacy Guides, una fundación global sin fines de lucro para esparcir el conocimiento sobre la privacidad y seguridad en internet. Nos hemos dedicado a recopilar, sintetizar y presentar estos datos de forma clara y accesible, buscando desglosar conceptos complejos para que sean fáciles de entender, incluso para aquellos sin experiencia técnica previa.

Nuestro compromiso es con la seguridad y el bienestar de los venezolanos en el espacio digital. Esta guía es un recurso para que se sientan más seguros, informados y preparados para proteger su presencia en línea ante cualquier adversidad.

¶ Preámbulo

Esta guía está diseñada para venezolanos interesados en aprender a proteger su privacidad, seguridad y anonimato en internet. Antes de comenzar, es crucial entender bien estos términos:

- Privacidad: Es el poder de controlar tu información personal en internet, decidiendo quién puede acceder a ella y de qué manera. Un ejemplo claro es ajustar las configuraciones de privacidad en tus redes sociales para definir quién puede ver tus publicaciones y datos personales.

- Seguridad: Refiere a las estrategias y acciones que tomas para defender tu información y dispositivos de peligros como virus, hackers y malware. Esto abarca desde elegir contraseñas robustas hasta utilizar software antivirus y HTTPS para prevenir accesos indebidos a tus datos.

- Anonimato: Es la capacidad de realizar actividades en línea sin que estas se vinculen a tu identidad real, protegiéndote de seguimientos y recolección de datos. Un método para lograrlo es usar la red Tor, que te permite navegar sin revelar tu ubicación o identidad.

Exploraremos diversas tecnologías y métodos en esta guía que potencian estas tres áreas clave. Entender cómo cada herramienta contribuye te permitirá alcanzar un nivel óptimo de privacidad, seguridad y anonimato con el mínimo esfuerzo. Aunque profundizar más en cada tema ofrece mayores beneficios, nuestro enfoque está en brindarte una serie de pasos claros para lograr tus objetivos de protección.

Los contenidos de nuestra guía están basados en Privacy Guides. Ellos se describen como:

Privacy Guides es un sitio web socialmente motivado que proporciona información para proteger su seguridad y privacidad de datos. Nuestra misión es informar al público sobre el valor de la privacidad digital y las iniciativas gubernamentales globales que pretenden vigilar tu actividad en línea. Somos un colectivo sin ánimo de lucro gestionado íntegramente por miembros voluntarios del equipo y colaboradores.

Debido a la naturaleza técnica del contenido, hemos sintetizado la información más relevante, proporcionando instrucciones específicas para aprovechar los beneficios de seguridad. No obstante, instamos encarecidamente a leer detalladamente el contenido de las guías originales para aquellos interesados en verificar individualmente la información de nuestra guía o que deseen profundizar su conocimiento sobre seguridad y privacidad.

¶ Metodología

En esta guía detallamos una variedad de herramientas y su importancia para lograr privacidad, seguridad y anonimato en tu navegación por internet. Para cada herramienta, ofrecemos una descripción breve de su función y luego, en la sección "¿Qué debo hacer?", discutimos las acciones específicas que debes emprender para aprovechar sus ventajas.

Si tienes alguna pregunta o duda sobre alguna de herramienta y su funcionamiento, no dudes en dejar un comentario en la caja de comentarios al fondo de la página web.

¶ Requisitos

Para seguir esta guía sólo debes contar con lo siguiente:

- Una computadora con Windows 10 o una versión más reciente, con las últimas actualizaciones.

- Conocimiento sobre cómo navegar por páginas de internet.

- Conocimiento sobre cómo descargar e instalar programas en tu computadora.

- Tener instalada la versión más reciente de Firefox. Al momento de escribir esta guía, la más reciente es la versión 123.0. Si aún no lo tienes, lo puedes descargar aquí.

Los conceptos de esta guía aplican para otros sistemas operativos distintos de Windows y otros navegadores distintos a Firefox. Sin embargo, para simplificar el seguimiento del tutorial y amplificar su efectividad nos hemos decidido por Windows y Firefox.

¶ Herramientas

Las herramientas que cubriremos en esta guía, son las siguientes:

- HTTPS: Es como un escudo que protege la información que envías y recibes en internet, asegurando que nadie más pueda espiar tus conversaciones, alterar tus comunicaciones sin que te des cuenta o robar tus datos.

- VPNs (Redes Privadas Virtuales): Funcionan como un túnel secreto que oculta tu actividad en internet, permitiéndote navegar con mayor seguridad y privacidad, especialmente útil para evitar la vigilancia en regímenes autoritarios.

- Administrador de Contraseñas: Son como cajas fuertes digitales que guardan y recuerdan todas tus contraseñas por ti, permitiéndote tener claves fuertes y únicas para cada cuenta sin la necesidad de memorizarlas.

- 2FA (Autenticación de Dos Factores): Añade una capa extra de seguridad a tus cuentas, como si necesitaras una llave adicional para abrir una puerta, asegurando que solo tú puedas acceder, incluso si alguien más descubre tu contraseña.

- DNS (Sistema de Nombres de Dominio): Actúa como la guía telefónica de internet, traduciendo nombres de sitios web en direcciones que las computadoras pueden entender; usar un DNS seguro evita que te desvíen a versiones falsas de sitios web.

- Red Tor: Ofrece una forma de navegar en internet con un nivel de anonimato superior, ocultando tu ubicación e identidad, ideal para protegerse contra la vigilancia y la censura en línea.

- Correo Electrónico: Aunque es una herramienta esencial, puede ser vulnerable a la vigilancia. Usar servicios de correo que respeten tu privacidad y seguridad es clave para mantener tus comunicaciones personales protegidas.

- Comunicaciones E2EE (Encriptación de Extremo a Extremo): Significa que solo tú y la persona con la que te comunicas pueden leer lo que se envía, sin que intermediarios, ni siquiera los proveedores del servicio, puedan acceder a esa información.

¶ HTTPs

HTTPS (Protocolo Seguro de Transferencia de Hipertexto) es la versión segura de HTTP, el protocolo a través del cual se envían los datos entre tu navegador y los sitios web que visitas. HTTPS es como un escudo para tus datos cuando navegas en internet. Imagina que estás enviando una carta secreta; HTTPS sería el sobre blindado que asegura que solo la persona correcta pueda leerla. Cuando un sitio web usa HTTPS, significa que la información que envías o recibes está protegida, así nadie más puede espiarla.

¿Por qué es crucial que todos los sitios que visitas usen HTTPS? Bueno, si solo estás leyendo noticias o viendo fotos, quizás pienses que no importa. Pero, ¿qué pasa si estás comprando algo y pones los datos de tu tarjeta? O, ¿si estás ingresando tu contraseña? Sin HTTPS, es como gritar esa información en un lugar lleno de gente; cualquiera podría escucharla.

Usar sitios con HTTPS evita que:

- Alguien robe tus contraseñas o información de tarjetas de crédito/débito.

- Los hackers te engañen para que visites una copia falsa de un sitio web y roben tu información o te manipulen para que hagas algo que no quieres hacer.

- Tu información personal sea modificada sin que te des cuenta.

HTTPS es como una conversación privada en un lugar público. Imagina que tú y un amigo tienen un idioma secreto. Aunque hablen en medio de una multitud, nadie más puede entender lo que dicen. Así funciona HTTPS: cifra, o "traduce", la información que envías o recibes en internet en un código secreto que solo tu dispositivo y el sitio web pueden entender.

¿Cómo saber si estás usando HTTPS? Fíjate en dos cosas en tu navegador:

- Candado cerrado: Al principio de la barra de direcciones, debe haber un ícono de candado. Si está cerrado, estás usando HTTPS.

- Código "https": La dirección del sitio web debe comenzar con "https://" en lugar de "http://". La "s" significa "seguro".

En la dirección de esta página, puedes ver tanto el candado como el "https", lo cual significa que sólo la página web y tú saben qué comunicación se está transmitiendo.

Cuando ves ambos, puedes estar tranquilo sabiendo que tu información está protegida y solo tú y el sitio web pueden "entender" lo que se están "diciendo".

IMPORTANTE: Garantizar que las páginas web que frecuentas empleen HTTPS al compartir información delicada es el pilar fundamental para proteger tu privacidad y seguridad en línea. Sin esta base sólida, prácticamente todas las demás medidas de seguridad recomendadas en esta guía pierden efectividad. Asegurarse de navegar con HTTPS no es solo una opción, sino una necesidad crítica para una experiencia segura en el vasto mundo digital.

¶ ¿Qué debes hacer?

Configura tu navegador Firefox para que siempre haga uso de HTTPs. Puedes configurar esta opción haciendo click en este enlace: https://support.mozilla.org/es/kb/modo-de-solo-https. Adicionalmente, se proactivo en asegurarte que siempre estés haciendo uso HTTPS cuando te contectes a páginas web donde tengas que registrar alguna información.

Nunca des ninguna información a ninguna página que no posea HTTPs.

¶ VPNs

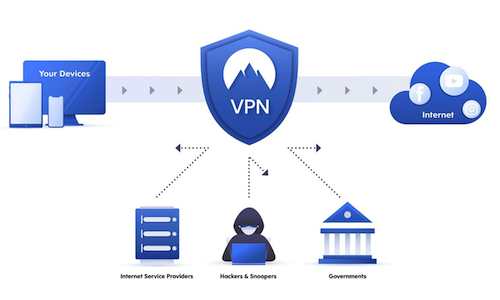

Una VPN, o Red Privada Virtual, es como un túnel secreto para tu navegación en internet. Cuando usas una VPN, tu conexión a internet se redirige a través de un servidor especial controlado por el proveedor de la VPN. Esto hace dos cosas importantes:

- Protege tu privacidad: Piensa en la VPN como un disfraz para tu conexión a internet. Cuando te conectas a la web a través de una VPN, tu Proveedor de Servicios de Internet (ISP) o cualquier actor gubernamental no puede ver lo que haces en línea. Solo pueden ver que estás conectado a la VPN, no las páginas web que visitas o la información que envías.

- Oculta tu identidad y ubicación: La VPN también cambia tu dirección IP, que es como la dirección de tu casa en internet. Cuando usas una VPN, tu dirección IP real se oculta y se muestra una dirección IP del servidor VPN. Esto puede hacer parecer que estás navegando desde otra ciudad o incluso otro país, protegiendo tu ubicación real e identidad en línea.

Si el gobierno controla las compañías que te dan internet (ISP), sin VPN, ellos pueden ver y registrar todo lo que haces en línea. Pero si usas una VPN, lo único que pueden ver es que estás conectado a esta VPN, no lo que haces a través de ella.

Es cierto que la empresa de VPN sabe a dónde vas en internet, pero si eliges una empresa confiable, especialmente una que no guarde registros de tu actividad, es mucho menos probable que esta información se use en tu contra en comparación con un gobierno autoritario que vigila tus movimientos en línea para controlarte o castigarte.

Una VPN protege tus datos en internet, pero no garantiza anonimato total. Aunque oculta tu IP, la VPN sabe quién eres. Para seguridad adicional, siempre usa HTTPS en sitios web. Si buscas anonimato, complementa con Tor, que oculta tu identidad al navegar. Recuerda: VPN para proteger datos, HTTPS para seguridad, y Tor para anonimato.

Aunque uses una VPN para proteger tus datos en internet, es crucial asegurarte de que también estás usando HTTPS en las páginas web. Reiteramos, no importa qué otra herramienta de esta guía uses, siempre debes usar HTTPS o ninguna otra será tan efectiva como podría ser.

¶ ¿Qué debes hacer?

Para proteger tu privacidad en internet, especialmente si te preocupa que alguien pueda estar espiando lo que haces, es esencial usar una VPN. Primero, elige un servicio de VPN confiable. Algunos ejemplos reconocidos son NordVPN, ExpressVPN y CyberGhost. Estas empresas tienen buena reputación por proteger la privacidad de sus usuarios y no guardar registros de su actividad en línea.

Una vez que tengas tu VPN, úsala siempre que estés en internet, especialmente si vas a compartir información sensible o quieres asegurarte de que tu actividad no sea visible para otros, como tu proveedor de internet o el gobierno.

Además, una ventaja divertida de usar una VPN es que puedes acceder a series y programas de televisión de otros países. Las VPN te permiten cambiar tu ubicación virtual, lo que significa que puedes ver contenido en línea que normalmente estaría bloqueado en tu país.

Recuerda, mantener tu VPN activa es como cerrar la cortina de tu ventana: te da privacidad en tu hogar digital.

¶ Administrador de Contraseña

Un administrador de contraseñas actúa como un cofre del tesoro seguro para todas tus contraseñas. Imagina que cada cuenta en línea es una puerta que necesita una llave única y compleja para abrirse. Si usas una llave simple o la misma para todas las puertas, alguien malintencionado podría fácilmente abrirlas. Aquí es donde brilla el administrador de contraseñas: te ayuda a crear y recordar una llave única y complicada para cada puerta, sin que tengas que memorizarlas todas.

Las contraseñas complejas son como códigos secretos muy elaborados que son mucho más difíciles de adivinar o romper. Piensa en una contraseña simple como "123456" y compárala con una generada por el administrador de contraseñas, como "Xs!2$vT#pQ3w". La segunda es mucho más difícil de descifrar. Sin embargo, muchas veces solemos usar la primera contraseña porque es más fácil de recordar, exponiéndonos al riesgo de que alguien la adivine y obtenga acceso a nuestras cuentas.

El administrador de contraseñas no solo almacena estas contraseñas complejas por ti, sino que también las crea. Así, cada vez que te inscribes en un nuevo sitio, puedes generar automáticamente una contraseña fuerte y única. Esto significa que, incluso si un hacker descubre la contraseña de una de tus cuentas, las demás estarán seguras porque cada una tiene su "código secreto" diferente.

Tener un administrador de contraseñas te permite tener las llaves más seguras para tus cuentas en línea, sin la necesidad de recordar cada una de ellas, haciendo tu vida digital mucho más segura y sencilla.

¶ ¿Qué debo hacer?

Bitwarden es un administrador de contraseñas líder en la industria con un plan gratuito. Encontrarás las instrucciones de cómo instalarlo y utilizarlo en su página web. Piensa en Bitwarden como tu asistente personal que se encarga de recordar todas tus contraseñas por ti. Lo mejor es que puedes empezar con su versión gratuita, que ofrece muchas funciones útiles.

Para usar un administrador de contraseñas, debes establecer una contraseña maestra. Una buena contraseña es como un candado fuerte. Debe ser larga (al menos 12 caracteres), incluir una mezcla de letras (mayúsculas y minúsculas), números y símbolos. Esta complejidad dificulta que los hackers adivinen o rompan tu contraseña con herramientas automáticas. Si tu contraseña es única y compleja, reduce significativamente la posibilidad de que alguien acceda a tu cuenta sin tu permiso, manteniendo tu información personal protegida de accesos no autorizados.

Es muy fácil subestimar la utilidad de los gestores de contraseñas, pero una vez los integres en tu día a día, notarás un cambio radical. Simplifican tu vida digital al recordar y proteger todas tus contraseñas, ofreciéndote comodidad y una seguridad formidable.

¶ Autenticación de dos factores (2FA)

La autenticación de dos factores (2FA) es como tener una segunda cerradura en tu puerta. Cuando inicias sesión en una cuenta, además de tu contraseña, necesitas un segundo código que solo tú puedes obtener, usualmente a través de tu teléfono. Esto significa que si alguien descubre tu contraseña, aún necesita el segundo código para entrar, lo que hace mucho más difícil que hackeen tus cuentas.

Imagina que un ladrón tiene la llave de tu casa (tu contraseña), pero para entrar también necesita un código secreto que cambia cada minuto y solo se envía a tu teléfono (el segundo factor). Aun con la llave, sin el código, no puede entrar.

Usar 2FA, especialmente servicios como 2FAS que generan códigos que cambian constantemente, añade una capa extra de seguridad a tus cuentas, protegiéndote contra accesos no autorizados, incluso si alguien logra obtener tu contraseña. Aquí te explico cómo funciona en la práctica:

- Primer Factor - Tu Contraseña: Primero, ingresas tu contraseña como lo haces normalmente. Esto es algo que sabes.

- Segundo Factor - Un Código Único: Luego, necesitas un segundo elemento, que es algo que tienes. Por lo general, este es un código que recibes en tu teléfono móvil. Puede llegarte por mensaje de texto, o puedes usar una aplicación que genera códigos que cambian cada pocos segundos.

- Acceso Concedido: Solo después de ingresar ambos, tu contraseña y el código, podrás acceder a tu cuenta. Incluso si alguien más sabe tu contraseña, sin el segundo código, no podrá entrar.

La autenticación de dos factores (2FA) puede usar diferentes métodos para proporcionarte ese segundo código de seguridad, asegurando que realmente seas tú quien intenta acceder a tu cuenta. Aquí te explico algunos métodos:

- SMS: Es cuando recibes el código de seguridad como un mensaje de texto en tu teléfono. Es fácil de usar, pero si alguien logra acceso a tu teléfono, podría ver el código.

- Aplicaciones como 2FAS: Estas aplicaciones generan códigos de seguridad que cambian cada pocos segundos directamente en tu dispositivo. No necesitas conexión a internet o señal de celular para recibir el código. Es más seguro que el SMS porque el código solo está en tu dispositivo y cambia constantemente.

- Llamadas telefónicas: Algunos servicios te llaman y te dicen el código de seguridad. Al igual que con los SMS, necesitas tener tu teléfono cerca y que esté operativo.

- Correos electrónicos: Algunos sitios pueden enviarte el código a tu correo electrónico. Debes tener acceso a tu email para obtener el código, lo que puede ser menos seguro si alguien hackea tu cuenta de correo.

Para la persona promedio, usar una aplicación como 2FAS suele ser la mejor opción porque combina comodidad con un alto nivel de seguridad. No dependes de tu señal de teléfono o acceso a tu email, y los códigos son difíciles de interceptar porque solo existen en tu dispositivo y por un tiempo muy limitado.

¶ ¿Qué debo hacer?

Descarga 2FAS, una aplicación de autenticación de dos factores que aumentará significativamente la seguridad de tus cuentas en línea. Una de las grandes ventajas de 2FAS es que es de código abierto, lo que significa que su código está disponible públicamente para ser revisado y mejorado, asegurando transparencia y confiabilidad.

Para empezar con 2FAS, sigue estos pasos sencillos:

- Busca "2FAS" en la tienda de aplicaciones de tu dispositivo móvil y descárgala.

- Abre la aplicación y sigue las instrucciones para configurarla. Esto usualmente implica escanear un código QR proporcionado por el servicio que quieres proteger (como tu correo electrónico o redes sociales).

- Una vez configurado, la aplicación generará códigos de seguridad que cambian cada pocos segundos. Usa estos códigos cuando se te solicite durante el proceso de inicio de sesión en tus cuentas.

Usar 2FAS te da una capa extra de seguridad, protegiéndote contra ataques de phishing y el acceso no autorizado a tus cuentas, incluso si alguien descubre tu contraseña. Es una herramienta poderosa y fácil de usar para mantener tu información personal a salvo.

Deberás configurar en cada cuenta que uses en internet la configuración de acceso de factor múltiple. Hoy en día, muchos servicios cuentan con esta funcionalidad para incrementar la seguridad de sus usuarios. Sin embargo, muchos aún no lo han incorporado. Generalmente, deberás entrar a la configuraciones de usuarios para poder establecer la autenticación de factor múltiple en tu cuenta.

Existen muchas excelentes aplicaciones para autentificación de dos factores (2FA), por ejemplo, Aegis para Android, Raivo para Apple, o incluso Bitwarden, el administrador de contraseñas que también incluye 2FA.

Una vez que cuentes con una aplicación de tu agrado, debes visitar las páginas web donde tengas cuentas de usuario que desees proteger con 2FA. Debes ir a tus configuraciones de usuario y configurar este modo de acceso. Típicamente, te harán escanear un código QR, si instalaste la aplicación 2FA en tu celular o introducir un código.

¶ DNS

DNS, o Sistema de Nombres de Dominio, es como la agenda telefónica de internet. Cuando escribes una dirección web en tu navegador, como www.google.com, el DNS ayuda a traducir esa dirección en una serie de números (dirección IP) que identifica de manera única ese sitio en la vasta red de internet. Esto es esencial porque, aunque nosotros recordamos y utilizamos nombres de sitios web, las computadoras utilizan estas direcciones numéricas para encontrar y comunicarse entre sí en internet.

Sin el DNS, tendrías que memorizar y escribir largas secuencias de números para visitar tus sitios web favoritos, lo cual sería muy complicado. El DNS hace que la navegación en internet sea fácil y amigable para nosotros, permitiéndonos usar nombres simples y recordables en lugar de una compleja serie de números. En resumen, cada vez que visitas un sitio web, hay un proceso invisible en el que el DNS convierte el nombre del sitio que ingresaste en un número que las computadoras pueden usar para llevar a cabo la conexión, facilitando así tu experiencia en internet.

Por defecto, cuando te conectas a internet, tu dispositivo utiliza los servidores DNS proporcionados por tu proveedor de servicios de internet (ISP). Esto significa que todas tus solicitudes de DNS, es decir, cada sitio web que intentas visitar, pasan a través de los servidores de tu ISP. Dado que estas solicitudes están típicamente sin cifrar, tu ISP puede ver fácilmente los sitios web que visitas, lo cual podría ser utilizado para monitorear tu comportamiento en línea, recopilar datos sobre ti o incluso bloquear el acceso a ciertos sitios.

El DNS, aunque esencial, puede ser un punto débil en tu privacidad en línea. Cuando no está cifrado, cualquier persona que tenga acceso a la red podría ver las solicitudes de DNS, es decir, los sitios web que visitas. Esto podría ser utilizado para monitorear tus actividades en línea, censurar contenido o incluso redirigirte a sitios maliciosos. Aquí es donde entra el DoH (DNS sobre HTTPS), una mejora de seguridad que cifra estas solicitudes. Al usar DoH, tus solicitudes de DNS se envían a través de una conexión segura y cifrada, similar a cómo HTTPS protege la información que intercambias con los sitios web. Esto impide que terceros espíen tus actividades en línea, aumentando tu privacidad y seguridad al navegar por la web. Implementar DoH es un paso crítico para resguardar tus actividades en línea de miradas indiscretas y protegerte contra posibles abusos del sistema DNS.

¶ ¿Qué debo hacer?

Para aumentar tu privacidad, puedes configurar manualmente tu dispositivo para que utilice DNS más seguros, como los ofrecidos por Google, Cloudflare u otras empresas de buena reputación en las que puedes confiar. Estos servicios ofrecen DNS sobre HTTPS (DoH), que cifra tus solicitudes DNS, impidiendo que tu ISP y otros actores vean a qué sitios web estás accediendo. Al usar estos DNS seguros, tomas el control de tus datos de navegación, reduciendo la posibilidad de vigilancia y mejorando tu privacidad en línea.

Para configurar un servidor DNS sobre HTTPS, recomendamos establecer la configuración tanto en Windows como en Firefox, para mayor seguridad. Antes que nada, debes elegir qué servidores DNS utilizar. Estas son algunas opciones, nosotros recomendamos Cloudflare:

- Cloudflare (dirección principal: 1.1.1.1, alternativa: 1.0.0.1)

- Google (dirección principal: 8.8.8.8, alternativa: 8.8.4.4)

- Quad 9 (dirección principal: 9.9.9.9, alternativa: 149.112.112.112)

Luego sigue los siguientes tutoriales para configurar DNS sobre HTTPS en Windows y Firefox respectivamente:

- Windows, deberás elegir la opción "Solo cifrado (DNS a través de HTTPS)" en la configuración y recuerda elegir una de las opciones mencionadas copiando la dirección principal y la alternativa.

- Firefox Busca donde empieza con "Puede habilitar o deshabilitar DoH..."

¶ Red Tor

Usar la red Tor sin una VPN y sin establecer ninguna configuración adicional podría ser un riesgo personal si estás en Venezuela. Asegúrate de leer la sección "¿Qué pasa si no tengo una VPN?" antes de conectarte a la red tor.

La red Tor, también conocida como The Onion Router, es una herramienta de navegación en internet que prioriza la privacidad y el anonimato. Imagina que quieres enviar una carta sin revelar tu ubicación ni a quién se la envías. Tor funciona de manera similar para tu actividad en línea, ocultando quién eres y qué estás haciendo en internet.

Cuando usas Tor, tu tráfico de internet se envía a través de una serie de servidores distribuidos por todo el mundo, conocidos como nodos. Cada vez que tu información pasa por uno de estos nodos, solo ve de dónde viene y hacia dónde va a continuación, nunca el origen y el destino final juntos. Es como pasar tu carta a través de una serie de intermediarios, cada uno de los cuales solo conoce al anterior y al siguiente en la cadena, pero ninguno conoce tanto el remitente original como el destinatario final.

Esta serie de transferencias hace extremadamente difícil para cualquier observador rastrear tus acciones en línea de vuelta a ti. Por eso, Tor es una herramienta poderosa para periodistas, activistas, y cualquiera que necesite proteger su identidad en línea. Además, Tor no sólo te protege a tí de que conozcan tu identidad o ubicación, también protege a las páginas web que visitas, ya que tampoco podrás saber cuál es su ubicación. Tor protege tanto al emisor como al destinatario en la comunicación.

Sin embargo, Tor no es infalible. Mientras que protege tu identidad y ubicación, no cifra tus datos a lo largo de toda la red, solo entre los nodos. Esto significa que la información podría ser vulnerable en el último nodo antes de llegar a su destino final, conocido como el nodo de salida. Por eso, para una seguridad completa, se recomienda usar Tor junto con HTTPS, asegurando que tus datos estén cifrados de principio a fin.

Para aumentar tu privacidad al usar la red Tor, considera la opción de conectarte a través de una VPN. Aunque Tor oculta tu actividad en línea, tu proveedor de servicios de internet (ISP) aún puede detectar que estás accediendo a la red Tor, ya que puede ver tu conexión al primer nodo, conocido como nodo de entrada. Al usar una VPN, encriptas todo tu tráfico de internet antes de que llegue a la red Tor, ocultando así el hecho de que estás utilizando Tor de tu ISP. Esto añade una capa adicional de privacidad, ya que ni siquiera tu ISP podrá saber que estás conectado a Tor, ofreciéndote un nivel más alto de anonimato y protección en tus actividades en línea.

Para maximizar tu privacidad, seguridad y anonimato, usa una VPN, luego accede a la red Tor y finalmente asegúrate de siempre estar usando HTTPS en cualquier sitio al que entres.

Es importante también entender que Tor puede ralentizar tu navegación debido a su método de retransmisión a través de varios nodos. Además, algunos sitios web bloquean el acceso a través de Tor, y actividades ilegales en la red pueden atraer atención indeseada.

No es necesario utilizar la red Tor para todas tus actividades en línea. Debido a que Tor retransmite la información a través de varios nodos alrededor del mundo, la navegación puede resultar más lenta y, en ocasiones, limitada. Por lo tanto, es recomendable usar Tor únicamente cuando necesites un nivel alto de anonimato, como al realizar comunicaciones sensibles o al acceder a sitios web donde prefieras mantener tu identidad y actividad completamente privadas.

Para obtener más información sobre Tor y sus características, te recomendamos leer su documentación a la cual puedes acceder aquí.

¶ ¿Qué debo hacer?

Para utilizar Tor y empezar a navegar de forma anónima, sigue los siguientes pasos:

- Descarga la aplicación de Tor, has click aquí.

- IMPORTANTE: Tor ofrece una forma de que verifiques manualmente la integridad del ejecutable que estás descargando, has click aquí. Aunque es muy poco probable, podría existir la posibilidad de que alguien intente hackearte haciendote usar una versión de Tor corrompida. Nosotros recomendamos que verifiques el ejecutable si tienes el tiempo y el conocimiento, también dependerá de cuánto riesgo estés corriendo según lo que estés haciendo con Tor. Si tu uso de Tor es más corriente, en general, puedes prescindir de verificar la firma.

- Instala la aplicación.

- Conéctate a tu VPN de confianza (importante, para mayor seguridad asegúrate que la VPN está en una jurisdicción que no coperaría con el régimen). Si no tienes una VPN, lee abajo qué hacer antes de conectarte.

- Abre la aplicación y pulsa el botón para conectarte a la red Tor. Puedes ver que Tor es un navegador web con una apariencia muy similar a Firefox.

- Verifica que estás conectado a la red Tor accediendo a este enlace: https://check.torproject.org/. Debería aparecerte un mensaje en letra verde confirmando que estás conectado a la red Tor. Adicionalmente, puedes entrar a nuestra wiki https://venewiki.org, o a la página del Movimiento Venezuela Libre https://venezuelalibre.org. Observa como todas estas páginas ofrecen HTTPS.

- Disfruta de navegar de forma anónima por internet.

No es suficiente con tener activada la red tor para permanecer de forma anónima. También debes tener en mente buenos hábitos de anonimidad que le harán más difícil a potenciales adversarios identificar tu identidad. Lee la sección de "buenos hábitos" abajo, debes mantenerlos en mente.

Para más información puedes recurrir al manual de Tor: https://tb-manual.torproject.org/es/.

¶ ¿Qué pasa si no tengo una VPN?

Usar la red Tor sin una VPN puede ser riesgoso, especialmente con la dictadura en Venezuela. Cuando te conectas a Tor, tu proveedor de servicios de internet (ISP) puede ver que estás accediendo a la red Tor, aunque no pueda ver lo que haces allí. Imagina que quieres visitar una librería especial que solo unos pocos conocen porque ahí encuentras información muy valiosa que no está disponible en otros lugares. Usar Tor es como ir a esa librería usando un disfraz para que nadie te reconozca. Sin embargo, aunque el disfraz oculta tu identidad, las personas pueden ver que entraste a la librería. Si vives en un lugar donde visitar esa librería es visto con malos ojos, el simple hecho de que te vean entrar podría causarte problemas.

En países donde el gobierno controla o supervisa el internet, esta información podría ser suficiente para levantar sospechas o incluso para que te conviertas en un objetivo de vigilancia o represalias. Es una posibilidad pequeña pero existe. Es muy probable que en Venezuela esté ocurriendo este tipo de vigilancia o ocurra pronto en escala masiva, por lo tanto es un riesgo que hay que tomar muy en serio.

Para mitigar estos problemas para aquellos que no tienen o no pueden usar una VPN, puedes usar Puentes Tor y Transportes Conectables. Son herramientas que te ayudan a usar la red Tor de manera aún más privada, especialmente si estás en un lugar donde Tor está bloqueado o vigilado.

-

Puentes Tor: Son como entradas secretas a la red Tor. Normalmente, cuando usas Tor, te conectas a través de puntos de acceso conocidos que pueden ser detectados o bloqueados. Un bridge es un punto de acceso no listado, lo que lo hace menos probable de ser bloqueado o vigilado. Es como tener una puerta trasera discreta a un edificio en lugar de entrar por la entrada principal. Para usar un bridge en Tor, simplemente necesitas obtener unas direcciones especiales de bridge (que Tor proporciona a través de su sitio web o por correo electrónico) y luego las introduces en la configuración de tu navegador Tor. Esto te permite conectarte a la red Tor de una manera menos detectable.

-

Transportes Conectables: Cambian la apariencia de tu tráfico de Tor para que parezca tráfico de internet normal. Esto puede ayudarte a eludir la censura y la vigilancia que intenta bloquear o detectar el uso de Tor. Piénsalo como disfrazar tu conexión a Tor para que parezca una conexión a un sitio web común y corriente, haciendo más difícil para los censores detectar que estás usando Tor. Para usar pluggable transports, usualmente seleccionas esta opción en la configuración de Tor o al iniciar el navegador Tor, eligiendo el tipo de transporte que deseas usar.

Ambas herramientas son valiosas para aumentar tu privacidad y ayudarte a acceder a la red Tor incluso en condiciones difíciles. No necesitas ser un experto tecnológico para usarlas; siguiendo unos sencillos pasos puedes mejorar significativamente tu anonimato en línea.

Lee la documentación de los Transportes Conectables y los Puentes Tor para configurarlos en el navegador web. Pueden parecer conceptos un poco más técnicos e intimidantes, pero Tor ha hecho que sean fáciles de configurar para que personas de todo el mundo bajo regímenes dictatoriales puedan disfrutar de navegación anónima por internet.

El uso del correo electrónico tiene tanto ventajas como desventajas cuando se trata de preservar tu privacidad, seguridad y anonimato en internet. Aquí te explico de manera sencilla qué implica esto:

Ventajas:

- Contenido Protegido: Si utilizas un servicio de correo electrónico que ofrece encriptación de extremo a extremo, el contenido de tus mensajes está protegido. Esto significa que solo tú y el destinatario pueden leer lo que está escrito, como si enviaras una carta en un sobre sellado que solo el destinatario puede abrir.

- Autenticación y Cifrado: Muchos servicios de correo electrónico tienen medidas de seguridad que verifican la identidad del remitente y cifran los mensajes mientras viajan por internet, lo que reduce el riesgo de que sean interceptados y leídos por otros.

Desventajas:

- Metadatos Visibles: Aunque el contenido de tu email puede estar protegido, los metadatos, como quién envía el correo, a quién y cuándo, no están encriptados. Esto es similar a enviar una carta por correo postal donde el contenido está oculto, pero cualquiera puede ver a quién se envía y quién la envía.

- Vulnerabilidad de Datos: Aunque uses correos electrónicos encriptados, si el dispositivo del destinatario está comprometido, tus mensajes pueden ser leídos una vez que sean abiertos. Esto se asemeja a enviar un mensaje seguro, pero que sea leído por alguien más al llegar a su destino.

- Rastreo: Incluso si el contenido de tu correo está encriptado, al enviar un email, estás dejando un rastro digital que muestra con quién te comunicas, lo que puede revelar patrones de comportamiento y redes de contacto.

En resumen, los servicios de correo electrónico encriptado protegen el contenido de tus mensajes, pero no pueden ocultar con quién te comunicas. Para aquellos que buscan una privacidad y anonimato completos, es importante tener en cuenta estas limitaciones y considerar medidas adicionales, como el uso de pseudónimos o servicios que minimizan la recopilación de metadatos.

¶ ¿Qué debo hacer?

Para quienes buscan preservar su privacidad y seguridad en la web, recomendamos evitar el uso del correo electrónico para comunicaciones sensibles. En su lugar, es preferible optar por aplicaciones de comunicación que ofrecen encriptación de extremo a extremo (E2EE). Hablamos de ellas abajo. Estas aplicaciones aseguran que solo tú y la persona con la que te comunicas puedan leer lo que se envía, protegiendo tu información de miradas indiscretas.

Sin embargo, si necesitas usar el correo electrónico por alguna razón específica, una buena opción es crear una nueva cuenta en ProtonMail. ProtonMail es un servicio de correo electrónico que cifra tus mensajes, haciendo mucho más difícil que terceros accedan al contenido de tus comunicaciones. Al crear tu cuenta, elige una dirección de correo que no esté vinculada a tu identidad real. Por ejemplo, no uses combinaciones que incluyan tu nombre, apellido o información personal que pueda rastrearse hasta ti.

Usar una dirección de correo que no se relacione contigo, combinada con la seguridad que ofrece ProtonMail, puede proporcionarte una capa adicional de privacidad y seguridad, asegurando que tus comunicaciones sean tan privadas y anónimas como sea posible en el ámbito del correo electrónico.

Otra posibilidad podría ser usar una cuenta de email temporal. Estas cuentas de email se crean por algunos

Recuerda, que los emails como método de comunicación no son la mejor opción para alguien que quiera mantener su privacidad, seguridad y anonimate. Recomendamos utilizar otras tecnologías como por ejemplo aplicaciones de mensajería con encriptación de extremo a extremo (Signal, Whatsapp o Telegram), aún mejor aquellas que no requieren tu número telefónico.

¶ Comunicación E2EE

La encriptación de extremo a extremo o "end-to-end encryption" en inglés (E2EE) es una tecnología de seguridad crucial para proteger tus comunicaciones. Imagina que envías una carta sellada dentro de una caja fuerte; solo el destinatario tiene la llave para abrirla. Así funciona E2EE: cuando envías un mensaje, este se "bloquea" (se encripta) en tu dispositivo y solo se puede "desbloquear" (descifrar) en el dispositivo del destinatario. Esto significa que nadie más, ni siquiera el proveedor del servicio de mensajería, puede leer tus mensajes mientras viajan por internet. Por ejemplo, Facebook en el caso de Whatsapp.

Al usar aplicaciones como Jami o Element, que no requieren tu número de teléfono y ofrecen E2EE, estás asegurando que tus conversaciones sean privadas y solo accesibles para ti y la persona con la que te estás comunicando. Esto es superior a otras aplicaciones más conocidas, donde vincular tu número de teléfono podría ofrecer pistas sobre tu identidad o incluso exponerte a riesgos si esa información se filtra o se maneja de manera inadecuada.

En resumen, E2EE es como tener una conversación en una habitación sellada donde solo tú y tu interlocutor pueden escuchar lo que se dice, sin importar quién más esté tratando de escuchar desde afuera. Al elegir aplicaciones que ofrecen E2EE y no requieren un número de teléfono, estás tomando una decisión poderosa para proteger tu privacidad y seguridad en línea.

¶ ¿Qué debo hacer?

Elige el tipo de aplicaciones que mencionamos arriba. Si usas Whatsapp, Signal o Telegram, asegúrate que las conversaciones sean encriptadas. Estas aplicaciones tienen formas de comunicar los casos en los que lo son.

¶ Buenos Hábitos

A continuación te brindaremos una lista de buenos hábitos a mantener cuando estés navegando por internet y sea una prioridad para ti mantener tu anonimato.

- Evita usar información personal: No uses tu nombre real, email o cualquier dato que pueda identificarte. Nunca sabes quién pueda usar esta información en tu contra y una vez que se la otorgues a una página web, quedará ahí por mucho tiempo.

- Utiliza servicios de correo electrónico seguros y anónimos: Servicios como ProtonMail te permiten comunicarte sin revelar tu identidad. Es mejor tener un email que utilices sólo para comunicarte en casos donde no puedas tener total confianza con quien te comunicas.

- Prefiere sitios web con HTTPS: Esta medida asegura que la información que envías y recibes en línea está cifrada, protegiendo tus actividades de ojos indiscretos. Si leiste toda la guía, ya debes tener claro que usar HTTPS es fundamental, sin embargo, vale la pena repetirlo.

- Evita descargar archivos o usar torrents: Los archivos pueden contener rastreadores, y los torrents pueden exponer tu IP, poniendo en riesgo tu privacidad.

- Usa mensajería cifrada de extremo a extremo: Aplicaciones como Signal o Element protegen tus comunicaciones, asegurando que solo tú y tu interlocutor puedan leerlas.

- Actualiza regularmente tu software de anonimato: Mantener Tor o cualquier otro software enfocado en la privacidad actualizado es clave para protegerte de vulnerabilidades y amenazas nuevas.

Mantenerse anónimo puede parecer desafiante, pero adoptando estas prácticas puedes salvaguardar tu identidad y comunicaciones. Cada uno de estos pasos contribuye a construir un muro de privacidad y seguridad alrededor de tus actividades en línea, permitiéndote explorar y comunicarte con confianza, sabiendo que estás tomando las medidas adecuadas para proteger tu anonimato.